بعد از کوانتومی ، VPNS-اکنون لازم است یا حرکات اولیه؟

محافظت از داده های ما همان کاری است که VPN انجام داده است. آنها ترافیک اینترنت و اطلاعات شخصی ما را رمزگذاری می کنند و آن را از چشمان کنجکاو ، اشخاص ثالث و دزدان دریایی نگه می دارند.

اما چه اتفاقی می افتد که رایانه ها اینقدر پیشرفت کنند ، می توانند کل اینترنت را بشکنند ، نه فقط بهترین رمزگذاری VPN؟

این “Q-DDA” نامیده می شود و به لحظه ای اشاره می کند که رایانه های کوانتومی تمام روشهای رمزگذاری موجود را باطل می کنند.

وحشت نکنید ، ما هنوز در آنجا نیستیم.

بسیاری از VPN های پیشرو به طور فعال روی PQE کار می کنند و برخی از آنها قبلاً ظاهر شده اند. آیا آنها خیلی زود حرکت می کنند؟ یا باید هر VPN PQE در اسرع وقت اتخاذ کند؟ قطعاً یک بحث جالب و بحث و گفتگو بدون پاسخ ساده.

آنچه ما می دانیم این است که هر VPN باید از PQE استفاده کند – این فقط زمانی است که موضوع است.

استاندارد سازی رمزگذاری پس از quantum

در آگوست سال 2024 ، موسسه ملی استاندارد و فناوری ایالات متحده (NIST) استاندارد PQE را در سه نتیجه اول منتشر کرد. NIST آژانس وزارت بازرگانی ایالات متحده است و سه استاندارد صنعتی پدید آمده و سالها برای آزمایش روشهای مختلف صرف شده است.

اینها:

- استاندارد مکانیسم کپسول کلیدی مبتنی بر ماژول-کاکا (ML-KEM)

- استاندارد امضای دیجیتالی مبتنی بر ماژول Cauca (ML-DSA)

- استاندارد امضای دیجیتال (SLH-DSA)

Nistt ریاضی Dustin Moody آنها را “رویداد اصلی” خواند. وی هشدار داد: “ادغام کامل زمان خواهد برد ، اما” نیازی به صبر کردن برای استانداردهای آینده نیست. “

آژانس امنیت ملی ایالات متحده (NSA) همچنین تعدادی از استانداردهای رمزگذاری شده را منتشر کرد. در سپتامبر 2022 ، الگوریتم امنیت ملی تجاری با به اشتراک گذاشتن اولین پیشنهادات خود برای الگوریتم های PQE ، مجموعه 2.0 (CNSA 2.0) را اعلام کرد.

این توصیه ها شامل دو الگوریتم رمزگذاری مبتنی بر ML ، و همچنین الگوریتم های مخلوط ایمن (SHA) ، امضای Leighton-Micali (LMS) و نمودار امضای Merkle Xtended (XMSS) است.

مرکز ملی امنیت سایبری انگلیس دو مورد آخر را به عنوان الگوریتم های مؤثر PQE توصیف می کند ، اما “فقط در زیر مجموعه ای از استفاده ها” و “برای اهداف کلی مناسب نیست” قابل استفاده است.

مشکل کاربرد

اگر PQE تشویق شود ، چرا بیشتر VPN ارائه می دهد منتظر هستند؟ هنوز برخی مباحثات صنعتی در مورد مؤثرترین شکل PQE وجود دارد ، اما VPN ها این مشکل را احاطه کرده اند.

اول ، ساده نیست. رمزنگاری پس از کوارتم پیچیده است و نیاز به توجه دقیق دارد زیرا در برابر آن محافظت می کند. PQE باید با پروتکل های VPN موجود کار کند یا موارد جدیدی ایجاد کند.

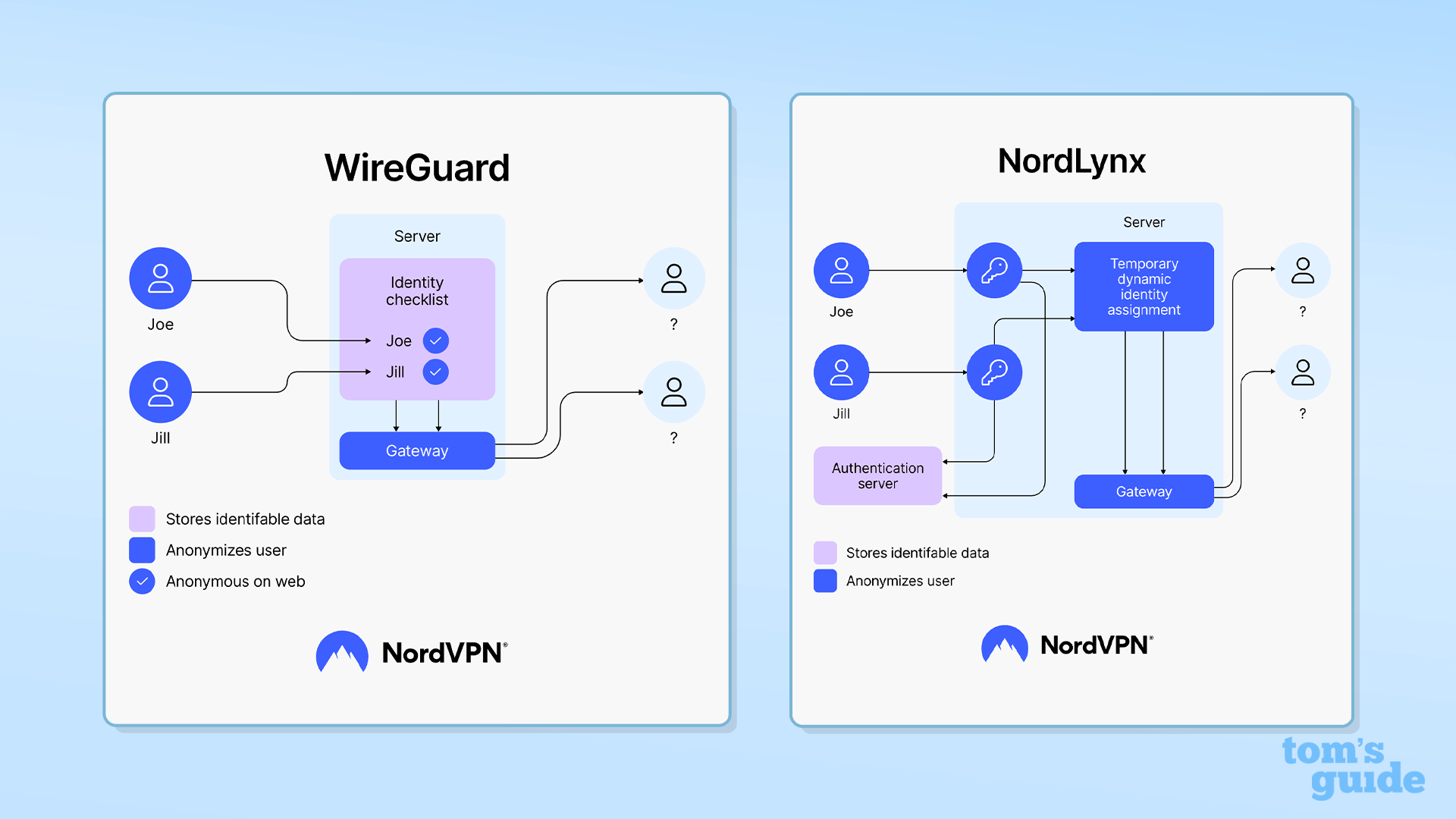

با این حال ، محبوب ترین پروتکل VPN ، Wireguard کاملاً بی خطر نیست. Wireguard این محدودیت را توضیح می دهد و پیشنهاد می کند که “واقعاً از کوانتوم” در سیم نگهبان استفاده کنید تا پس از کوانتومی کامل به ایمنی برسید.

برخی از ارائه دهندگان منابعی برای سرمایه گذاری در این کار دارند ، اما افراد دیگری نیز وجود ندارند. بنابراین ما تصویب مشترک PQE را نمی بینیم.

دوم ، مقاومت PQE هنوز قابل آزمایش نیست ، زیرا رایانه های کوانتومی به راحتی در دسترس نیستند.

در حال حاضر آزمایش های دقیق انجام شده است و اگرچه اعتماد به نفس بالایی در روش های PQE ، جنگ در جبهه را سخت نمی کند. شاید ما 100 ٪ دقیقاً اثربخشی PQE را به مدت ده سال بدانیم.

VPN ها فقط نمی خواهند به یک راه حل بروند ، بلکه در نهایت برای فهمیدن اینکه آنها ناامن هستند. VPN ها مفتخر هستند که حریم خصوصی کاربران خود را تضمین کنند و می خواهند آن را تضمین کنند.

رمزگذاری VPN و کوانتومی پست

چه کسی PQE را اعمال کرد؟

تعداد VPN اعمال PQE اندک است و تعداد برنامه های موجود در صفحه حتی کوچکتر است.

ExpressVPN و Mullvad دو VPN هستند که PQE را در کلیه برنامه ها ارائه می دهند. ExpressVPN ML-KEM را در پروتکل Lightway در ژانویه سال 2025 یکپارچه کرد.

Lightway یک پروتکل منحصر به فرد است که توسط ExpressVPN در داخل شرکت ساخته شده است ، که می تواند توضیح دهد که چقدر سریع می تواند PQE را نسبت به سایر VPN ها اعمال کند.

NordvPN همچنین پروتکل خود را با نام Nordlynx معرفی کرد. این پروتکل از پایه ها و ساختار سیم سیم استفاده می کند ، اما تغییراتی را برای ایمن کردن کوانتومی NordvPN ایجاد کرده است.

این پروتکل در تمام سیستم عامل های دسک تاپ و موبایل و همچنین TVOS و Android TV در دسترس است.

با توجه به تکنیک PQE ، Nordlynx را نمی توان با MESHNET NORDVPN ، سرورهای پنهان و ویژگی های IP ویژه یا پروتکل OpenVPN استفاده کرد.

مولواد استراتژی PQE را در سال 2017 آغاز کرد و از محافظت در لینوکس استفاده کرد. پشتیبانی iOS در اوت 2024 با علامت گذاری آخرین برنامه برای محافظت از PQE معرفی شد.

مولواد همچنین از ML-KEM در آنچه که او به عنوان “تونل های مقاوم در برابر کوانتومی” توصیف می کند ، استفاده می کند. رویکرد وی مکانیسم های کپسور کلید ایمن را پس از کوانتوم مشاهده می کند ، که از طریق گزینه کلید قبلاً مشترک ، یک کلید را با WireGuard به اشتراک می گذارد.

این امر ضعف های پس از Quantum Wireguard را جبران می کند و کاربران اکنون داده های شما را برای حل رمز عبور آینده حملات “برداشت ، سپس حل رمز عبور” به سرقت می برند.

PureVPN و WindScribe دو ارائه دهنده دیگر هستند که از عناصر PQE استفاده می کنند.

چه کسی PQE را اعمال نکرد؟

Surfshark و Proton VPN دو ارائه دهنده پیشرو هستند که از انواع مختلفی از PQE استفاده می کنند.

Surfshark گفت که “اکنون به طور فعال PQE را اجرا می کند”. “اولویت این است که زمان لازم را برای اطمینان از اجرای کامل همه چیز در نظر بگیرید.”

به همین ترتیب ، دیوید پیترسون ، مدیر کل Proton VPN گفت: “ما در حال آماده سازی برای محافظت از کاربران در برابر این تهدیدها هستیم ، اما هنوز هم یک راه است. این یک اسپرینت نیست بلکه یک ماراتن است ، نه یک اسپرینت ، و ما فقط باید یک بار صحبت کنیم که کل پروتون باید یک بار مورد بحث قرار گیرد.”

Ipvanish در حال کار بر روی برنامه PQE است و در حال حاضر قصد دارد با روش های سال 2025 آزمایش شود.

تازه واردان VPN ابراز نگرانی در مورد “راهنمایی متناقض” و “اختلافات” در مورد الگوریتم ها و سطح ایمنی ، الگوریتم ها و سطح امنیت. هر دو در تلاشند تا PQE را اعمال کنند ، اما عجله نخواهد کرد. با این حال ، هری هالپین ، مدیرعامل NYMVPN گفت که او در سال 2025 خواهد آمد.

به PQE یا PQE؟

بدیهی است ، بسیاری از ظواهر ناشناخته در رمزگذاری پس از VPN -Quantum و با آنها وجود دارد.

این مشکل مربوط به نحوه تعامل PQE با فناوری VPN است ، نه خود PQE. NIST الگوریتم های PQE را مورد تجزیه و تحلیل قرار داد و سالها را سپری کرد و حمایت های ناامن قهرمان نخواهد بود.

اگر یک ارائه دهنده VPN دارای منابع و اعتماد به نفس در پذیرش PQE باشد ، ارزشمند است.

با این حال ، با توجه به آزمایش اول و عدم تلاش برای افزایش زیرساخت ها و پروتکل های VPN ، نباید VPN هایی را ببینیم که هنوز PQE را به طور منفی اتخاذ نکرده اند.

PQE یک اصطلاح و چیزی است که همه عجله دارند. این می تواند به هزینه ایمنی مناسب و آزمایشات دقیق باشد.

سرانجام ، باید تصویب شود – VPN ها آن را می دانند – و هیچ ارائه دهنده معتبری از این کار جلوگیری نمی کند.

با این حال ، امن ترین VPN ها می خواهند حق را انجام دهند. آنها می خواهند مؤثرترین و ایمن ترین محافظت ممکن را ارائه دهند و این چیزی است که نمی توان عجله کرد.

ما خدمات VPN را در زمینه استفاده از سرگرمی های قانونی آزمایش و بررسی می کنیم. به عنوان مثال: 1. دسترسی به یک سرویس از کشور دیگر (بسته به مقررات و شرایط آن سرویس). 2. از امنیت آنلاین خود محافظت کنید و حریم شخصی آنلاین خود را در خارج از کشور تقویت کنید. ما از استفاده غیرقانونی یا مخرب از خدمات VPN پشتیبانی یا نادیده نمی گیریم. مصرف محتوای دزدان دریایی پرداخت شده توسط انتشارات آینده تصویب و تأیید نمی شود.