هشدار فوری Claude AI: هکرها از یک حفره “هدیه” برای دور زدن 2FA استفاده می کنند

تعداد فزایندهای از کاربران Claude، خریدهای غیرمجاز مرتبط با حسابهای Claude خود را گزارش میکنند، با الگوهایی که در Reddit و گزارشهای امنیتی ظاهر میشوند.

بر اساس یافتههای برجستهشده توسط Frontiers در علوم رایانه و گزارششده در The Guardian، حملات فیشینگ مدرن بهطور فزایندهای توسط تاکتیکهای خودکار و مبتنی بر هوش مصنوعی تقویت میشوند، که تشخیص تصرف حسابها را سریعتر و سختتر از همیشه میکند.

ادامه مقاله در زیر

کلاهبرداری واقعا چگونه کار می کند؟

این حمله متکی به نفوذ به سیستم های آنتروپیک نیست. در عوض، از نحوه مدیریت حسابها، پرداختهای ذخیرهشده و اشتراکهای هدیه استفاده میکند. کلاهبرداران با استفاده از رمزهای عبور فاش شده از نقض گذشته یا جلسات مرورگر به سرقت رفته دسترسی پیدا می کنند. در برخی موارد، این امر از طریق ایمیلهای فیشینگ یا بدافزارهایی اتفاق میافتد که بدون اینکه کاربر متوجه شود، دادههای ورود را ضبط میکند.

اما اینجاست که همه چیز یواشکی می شود، بازیگران بد از یک شکاف “هدیه” سوء استفاده می کنند. هنگامی که وارد شوید، مهاجمان رمز عبور یا آدرس ایمیل شما را تغییر نمی دهند زیرا این باعث ایجاد زنگ خطر برای شما می شود. در عوض آنها مستقیماً به صورتحساب میروند و چندین اشتراک هدیه را به آدرسهای ایمیل خارجی که کنترل میکنند ارسال میکنند.

هدیه دادن معمولاً شامل مراحل تأیید کمتری نسبت به تغییرات حساب است، بنابراین سریعترین راه برای دریافت پول نقد است. از اینجا، کدهای هدیه دیجیتالی بلافاصله تحویل داده می شوند. این بدان معناست که کلاهبرداران میتوانند آنها را در بازارهای شخص ثالث، اغلب برای ارزهای دیجیتال، حتی قبل از اینکه متوجه پرداختها شوید، دوباره بفروشند.

چرا الان این اتفاق می افتد؟

این نوع کلاهبرداری منحصر به هوش مصنوعی نیست. ما قبلاً کلاهبرداری های تزریق فلاش و حملات مشابه را دیده بودیم، اما اکنون پلتفرم های هوش مصنوعی به یک هدف جدید تبدیل شده اند زیرا به سرعت گسترش می یابند.

اینجاست که تفاوت ظاهر می شود:

- تأیید پرداخت محدود: برخی از کاربران عدم احراز هویت ثانویه (مانند کد متنی بانک) را برای خرید هدیه گزارش می کنند.

- ترخیص دستگاه قابل اعتماد: اگر یک هکر جلسه موجود را هک کند، ممکن است این فعالیت برای سیستم “عادی” به نظر برسد. به یاد داشته باشید، هیچ رمز عبور یا نام کاربری در این فرآیند یواشکی تغییر نمی کند.

- اتوماسیون حمله سریعتر: حملات فیشینگ و اعتبار مبتنی بر هوش مصنوعی کارآمدتر و شناسایی آنها سخت تر می شود، به خصوص اگر کاربر هر روز وارد حساب خود نشود.

به طور خلاصه، با وجود اینکه وسایل نقلیه هوشمندتر می شوند، حفاظت و امنیت همچنان در حال افزایش است. همین هفته گذشته، حتی خطرناک ترین هوش مصنوعی جهان به دست افراد نادرستی افتاد.

اکنون چگونه می توانید از حساب خود محافظت کنید؟

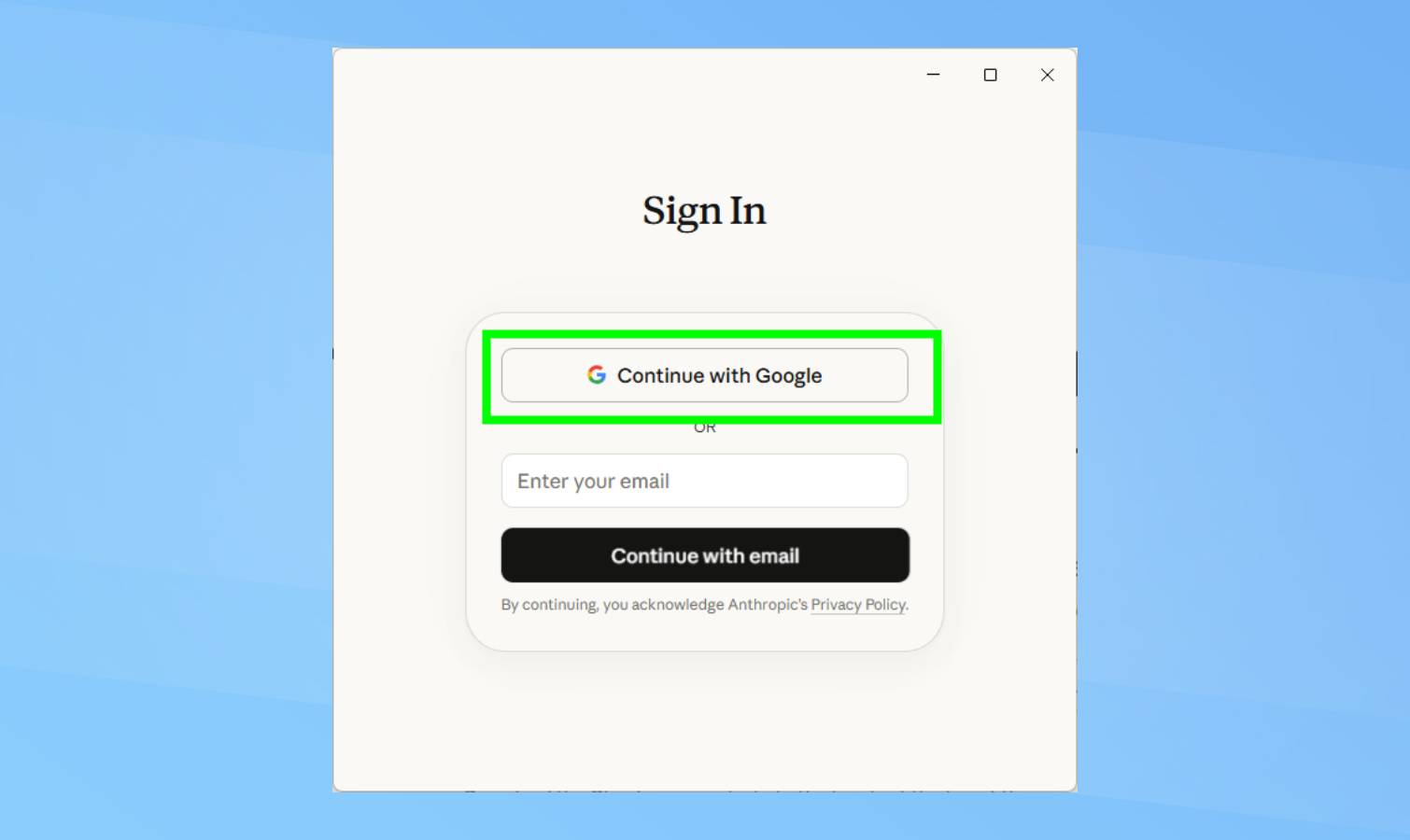

اگر از کلود (یا هر ابزار هوش مصنوعی با پرداختهای ثبتشده) استفاده میکنید، برای ایمن ماندن باید این سه مرحله را دنبال کنید:

- روش های پرداخت ذخیره شده را حذف کنید. به تنظیمات > صورتحساب بروید و کارتهای ذخیره شده یا گزینههای پرداخت را حذف کنید. فقط زمانی آنها را اضافه کنید که فعالانه خرید می کنید.

- از همه دستگاهها خارج شوید. من مقصر هستم که همیشه وارد سیستم می شوم، اما وقتی از سیستم خارج می شوم، جلسات فعال، از جمله موارد ربوده شده، مجبور به بازنشانی می شوند. اگر قبلاً یک کلاهبردار در حساب خود دارید، این می تواند فوراً آنها را قطع کند.

- مراقب تأییدیه های «هدیه» باشید. ایمیل خود را برای پیام هایی مانند “هدیه شما تحویل داده شد” بررسی کنید. اگر آن را ارسال نکرده اید، فوراً با بانک خود تماس بگیرید، درخواست بازپرداخت کنید و سپس حساب خود را ایمن کنید.

در نتیجه

این نقص کلود نیست، اما پیش نمایشی است از آنچه اتفاق می افتد اگر ابزارهای هوش مصنوعی به سرعت در حال رشد از محافظت کافی برخوردار نباشند. ابزارهای هوش مصنوعی به سرعت در حال پیشرفت هستند، اما خطر واقعی این است که کلاهبرداران چقدر سریع (و بی سر و صدا) می توانند کنترل حساب شما را در دست بگیرند.

برای ایمن نگهداشتن خود، روشهای پرداخت ذخیرهشدهتان را یک تعهد فرض کنید و تا زمانی که Anthropic یک سیستم 2FA را برای اشتراکهای هدیه پیادهسازی نکند، آنها را حذف کنید.

دنبال کردن راهنمای تام برای Google News و ما را به عنوان منبع ترجیحی اضافه کنید برای مشاهده آخرین اخبار، تحلیل ها و بررسی های ما در فیدهای خود. مشترک شدن در راهنمای تام یوتیوب و ما را دنبال کنید tiktok.