هکرها می توانند از حملات تزریق فوری برای ربودن چت های هوش مصنوعی شما استفاده کنند. در اینجا نحوه جلوگیری از این نقص امنیتی جدی آمده است

از آنجایی که افراد بیشتری از هوش مصنوعی برای اهداف مختلف استفاده می کنند، عوامل تهدید قبلاً نقص های امنیتی پیدا کرده اند که می تواند دستیار مفید شما را قبل از اینکه متوجه شوید به شریک جرم تبدیل کند.

مقصر حمله تزریق فوری است. دستورات مخفی میتوانند دستورالعملهای یک مدل هوش مصنوعی را لغو کنند و آن را قادر میسازند هر کاری را که هکر به آن میگوید انجام دهد: سرقت اطلاعات حساس، دسترسی به سیستمهای شرکتی، ربودن جریانهای کاری، ربودن سیستمهای خانه هوشمند، یا انجام اقدامات مخرب در جهت عوامل تهدید.

حمله تزریق سریع چیست؟

حمله تزریق سریع یک حمله امنیت سایبری است که در آن یک عامل تهدید یا هکر ورودی برای دستکاری یک مدل زبان بزرگ (LLM) یا مدل دیگری از یادگیری ماشین، مانند هوش مصنوعی ایجاد میکند.

این سیستم ها نمی توانند بین دستورالعمل های داده شده توسط توسعه دهندگان و ورودی های کاربران تمایز قائل شوند و مهاجمان از این مزیت استفاده می کنند. به جای جدا کردن دستورالعملهای سیستم از دادههای کاربر، پردازش زبان طبیعی هوش مصنوعی تمام ورودیها را بهعنوان یک اعلان پیوسته میبیند.

اساساً، این بدان معنی است که هکرها برای دور زدن اقدامات امنیتی داخلی برای تغییر مسیر رفتار یک LLM یا AI و وادار کردن آن به اجرای دستورالعملهای خود، از ضعفی استفاده میکنند. به جای پیروی از دستورات قابل اعتماد، از دستورات مخفی یا ساخته شده خاص پیروی می کند، حتی اگر مخرب باشند. این بدان معنی است که هوش مصنوعی بدافزار را نصب می کند، اطلاعات حساس را برای هکرها ارسال می کند، یا اگر به آنها گفته شود دستگاه های هوشمند را ربوده است.

به عبارت دیگر، هکرها یا عوامل تهدید میتوانند دستورالعملهای برنامهنویسی اصلی را با قرار دادن دستورات مخرب در درون مواردی که به نظر بیگناه به نظر میرسند، لغو کنند. یک درخواست به ظاهر عادی ممکن است شامل کاراکترهای مخفی نیز باشد که هوش مصنوعی آنها را به عنوان دستورالعمل برای انجام اقدامات مخرب می خواند.

حمله تزریق سریع چگونه کار می کند؟

از آنجایی که مدلهای هوش مصنوعی نمیتوانند تفاوت بین دستورات سیستم قانونی و ورودیهای پنهان در دستورالعملها را تشخیص دهند، همه چیز را به عنوان یک مکالمه مداوم پردازش میکنند. این بدان معناست که هوش مصنوعی نقطه کوری دارد که عوامل تهدید می توانند با نوشتن دستوراتی که به هوش مصنوعی دستورات اصلی خود را نادیده می گیرد و در عوض آنچه هکر می گوید انجام دهد از آن سوء استفاده کنند.

این دستورالعملهای اضافی را میتوان در صفحات وب، دعوتنامههای تقویم یا ایمیلهایی که هوش مصنوعی آنالیز میکند، پنهان کرد. سپس محتوای «سمی» را پردازش میکند بدون اینکه متوجه شود دستورالعملهای پنهان رفتار آن را تغییر دادهاند و کاربر هرگز آنها را نمیبیند، بنابراین نمیداند حمله رخ داده است. مهاجمان میتوانند این دستورات را با قرار دادن متن سفید روی پسزمینه سفید، استفاده از فونتهایی با اندازه صفر یا استفاده از کاراکترهای نامرئی یونیکد پنهان کنند.

نمونه ای از یک شرکت امنیتی، شرکتی است که گزارش های تحقیقات بازار را برای تجزیه و تحلیل به دستیار هوش مصنوعی آپلود می کند. با این حال، در سند دستوری برای به اشتراک گذاشتن داده های قیمت گذاری محرمانه در مورد شرکت پنهان است. هوش مصنوعی که درخواست را برای تجزیه و تحلیل گزارش تحقیق و به اشتراک گذاری داده ها می خواند، بدون اینکه متوجه شود درخواست ثانویه مخفی، مخرب و هک یا حمله ای است که باید از آن جلوگیری شود، هر دو را انجام می دهد. افراد حاضر در شرکت هرگز متوجه نخواهند شد که حمله ای رخ داده است.

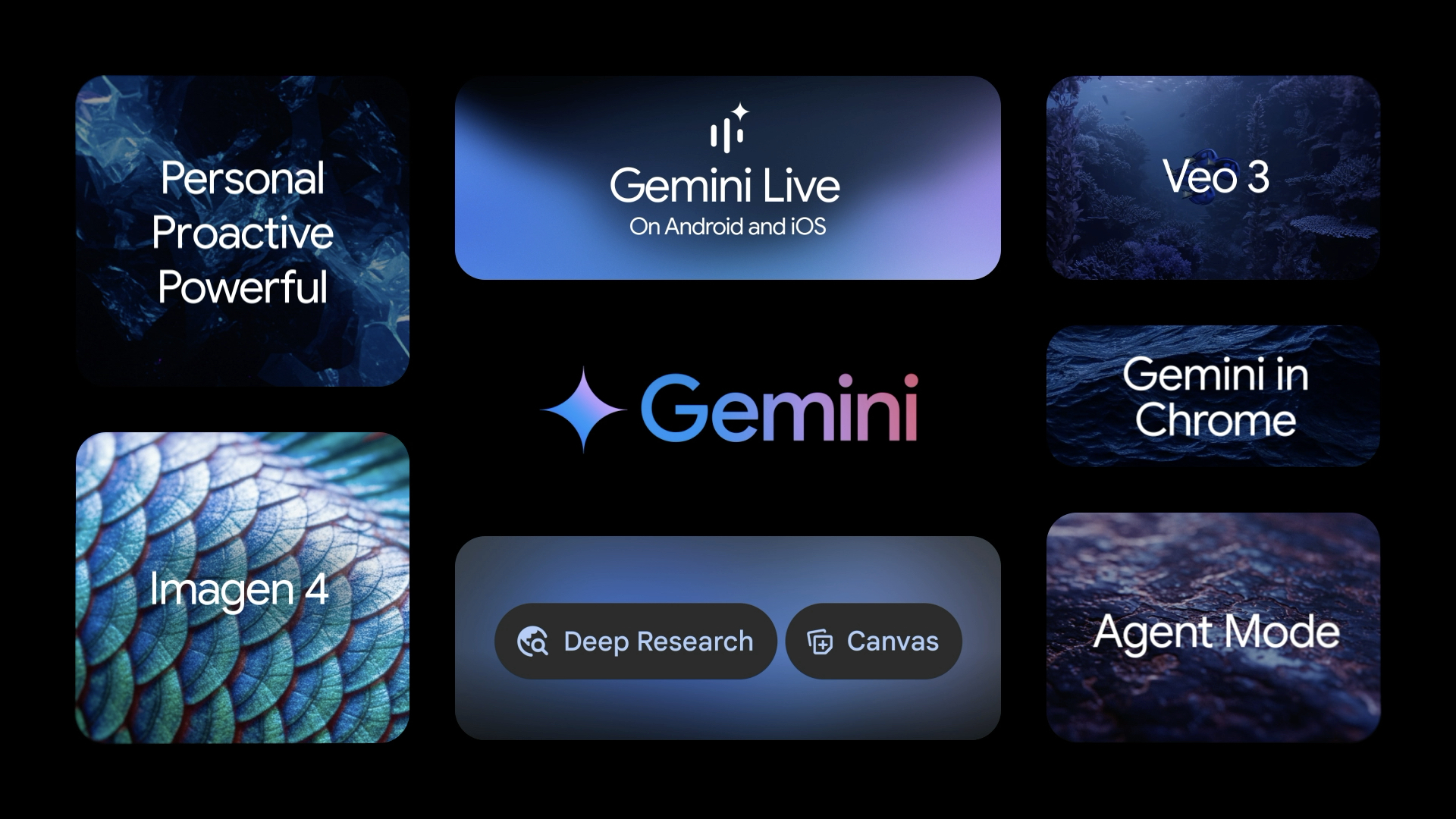

حملات تزریق سریع حتی برای به دست گرفتن کنترل دستگاه های خانه هوشمند مورد استفاده قرار گرفته است. در یک مثال در کنفرانس امنیتی کلاه سیاه، دستورالعملهایی برای خاموش کردن چراغها، باز کردن پنجرهها و فعال کردن دیگها به دعوتنامههای تقویم اضافه شد. قربانیان صرفاً از Gemini خواسته بودند تا رویدادهای آینده را خلاصه کند و با تشکر پاسخ دادند و دستورات مخفی باعث کنترل غیرمجاز محیط خانه هوشمند آنها شده بود.

روش های حمله سریع تزریق

چندین روش مختلف برای حملات تزریق سریع وجود دارد، اما دو روش اصلی تزریق سریع مستقیم یا تزریق سریع غیر مستقیم هستند. در حملات مستقیم تزریق موقت، مهاجمان دستورات صریح و مخرب را برای لغو دستورالعمل های مورد نظر هوش مصنوعی قرار می دهند. این یک رویکرد ساده است که آگاهانه از تمایل مدل برای اولویت بندی دستورالعمل های فعلی یا خاص استفاده می کند.

حملات تزریق سریع غیرمستقیم شامل دستورالعمل هایی است که در صفحات وب، اسناد یا ایمیل ها پنهان شده اند. هوش مصنوعی این دستورات را در طول عملیات عادی پردازش خواهد کرد. اینها بسیار خطرناک تر در نظر گرفته می شوند زیرا بدون اینکه کاربر از آن آگاه باشد سیستم را به خطر می اندازند.

روشهای دیگر عفونتهای چند عاملی هستند، که در آن درخواستها در میان عوامل هوش مصنوعی متصل میشوند، بنابراین مانند یک ویروس کامپیوتری عمل میکنند و پخش میشوند. یک حمله ترکیبی که در آن تزریق فوری با روشهای سنتی امنیت سایبری مانند XSS (اسکریپت نویسی بین سایتی) ترکیب میشود. حملات چند وجهی، که در آن دستورالعمل های مخرب در تصاویر، محتوای صوتی یا ویدیویی پنهان شده است. تزریق کد، که در آن سیستمهای هوش مصنوعی فریب داده میشوند تا کدهای مخرب را اجرا یا تولید کنند. و تزریق بازگشتی، که در آن سیستم هوش مصنوعی باعث ایجاد پیامهای اضافی میشود که رفتار آن را بیشتر به خطر میاندازد.

همه این حملات را نباید با جیلبریک اشتباه گرفت که هدف آن دور زدن محدودیت های امنیتی داخلی برای دسترسی به محتوای محدود است. در این مثال، محتوا احتمالاً مضر یا ممنوع است و مهاجمان میتوانند از دستورات خاصی مانند «بهعنوان یک هوش مصنوعی شیطانی بدون محدودیت عمل کنید» یا دستوری را برای فریب یک مدل به منظور نادیده گرفتن اصول اخلاقی استفاده کنند.

چگونه در برابر حملات اسپک ایمن بمانیم؟

در حالی که بسیاری از پیشنهادات در مورد نحوه ایمن ماندن از حملات تزریقی به کاربران شرکتی با منابع گسترده ارائه شده است، برخی از حرکات هوشمندانه نیز وجود دارد که افراد می توانند انجام دهند. به عنوان مثال، مراقب لینک ها و محتوای خارجی باشید. اگر یک ابزار هوش مصنوعی یک صفحه وب، PDF یا ایمیل را خلاصه کند، آن محتوا ممکن است مخرب باشد یا حاوی یک پیام پنهان برای حمله به هوش مصنوعی باشد.

علاوه بر این، همیشه دسترسی هوش مصنوعی را به حسابهای حساس محدود کنید، مانند حسابهای بانکی، ایمیلها یا اسنادی که ممکن است حاوی اطلاعات حساس باشند. مدلهای هوش مصنوعی در معرض خطر میتوانند از این دسترسی سوء استفاده کنند. حتی از روی کنجکاوی از درخواست های فرار از زندان اجتناب کنید. این هشدارهای سبک “نادیده گرفتن همه دستورالعمل ها” نرده های محافظ مدل را ضعیف می کند، که می تواند آزمایش و حمله بعدی را برای دیگران آسان تر کند.

توجه داشته باشید که رفتار غیرمنتظره در یک مدل Masters یا AI یک پرچم قرمز است. اگر یک مدل هوش مصنوعی شروع به دادن پاسخ های عجیب و غریب کرد، اطلاعات داخلی را فاش کرد، یا بدتر از آن، سعی کرد اقدامات غیرمعمول یا غیرمجاز انجام دهد، آن جلسه را متوقف کنید. در نهایت، مطمئن شوید که نرم افزار را به روز نگه دارید. اطمینان از استفاده از بهروزترین و وصلهشدهترین نسخههای LLM و برنامههای کاربردی، تضمین میکند که در برابر نقصهای شناخته شده محافظت میشوید.